Как платить налог на имущество при УСН в 2017-2018 годах?

Отправить на почту

Налог на имущество — УСН 2017-2018 годов позволяет уплачивать его не в полном объеме. Спецрежимники платят налог только по определенному имуществу. Расчет и уплату налога на имущество при УСН 2017-2018 годов рассмотрим в настоящей статье.

Налог на имущество организаций при УСН в 2017–2018 годах

Налог на имущество — это региональный налог. Все нюансы, касающиеся его, приведены в гл. 30 Налогового кодекса (НК). Каждый из субъектов России разрабатывает свои законы о нем применительно к региону, руководствуясь НК. В них региональные законодатели уточняют объем льгот, ставку налога, порядок и сроки уплаты. В НК оговорены только максимальные ставки налога.

Налог на имущество УСН 2017–2018 годов подчиняется правилам, вступившим в силу в 2014 году, однако для УСН они применяются с 01.01.2015. Налог начисляется по ряду объектов недвижимости, имеющих кадастровую стоимость (п. 1 ст. 378.2 НК РФ). Для юрлиц-«упрощенцев» уплата налога по таким объектам становится обязательной (п. 2 ст. 346.11 НК РФ).

Что касается ИП на УСН, то этот налог имеет к нему отношение, если перечисленное в п. 1 ст. 378.2 НК РФ имущество используется для предпринимательской деятельности. Если оно включено в перечень объектов для обложения налогом по кадастровой стоимости, то с его стоимости будут брать налог на имущество физических лиц (п. 3 ст. 346.11 НК РФ).

Подробнее обо всех нововведениях последних лет в части налога на имущество читайте в статье «Последние изменения в НК РФ по налогу на имущество».

Кто должен уплачивать налог в 2017–2018 годах

При каких условиях организация или ИП на УСН должны уплачивать имущественный налог? Они таковы:

- в субъекте РФ утверждены результаты кадастровой оценки объектов недвижимости, перечисленных в п. 1 ст. 378.2 НК РФ;

- субъектом принят закон о налоге на имущество, устанавливающий особенности определения налоговой базы по нему.

Таким образом, «упрощенцы» обязаны уплатить налог на имущество при соблюдении следующих условий:

- У них имеются здания, в котором помещения используются для размещения офисов, торговли различными товарами и оказания услуг. См. также«Упрощенцам нужно платить налог на имущество с помещений в здании, даже если само здание в кадастровом перечне не упомянуто».

- Региональной властью утверждена кадастровая оценка имущества, перечисленного в п. 1 ст. 378.2 НК РФ.

- Законодателями региона, где находится это имущество, принят закон, устанавливающий правила начисления и уплаты налога по недвижимости, оцененной по кадастровой стоимости.

- На начало года определена кадастровая стоимость объектов.

Как узнать кадастровую стоимость имущества, читайте здесь.

У фирмы недвижимость должна быть отражена по счетам 01 или 03. Узнать, входит ли ваше имущество в кадастровый перечень, можно, затребовав этот список в налоговой инспекции. Можно также уточнить данные по недвижимости в Росреестре региона, отправив туда запрос на получение выписки из кадастра о стоимости здания.

В ряде регионов перечни кадастровой недвижимости были утверждены еще в 2013 году. Эти же перечни действуют в 2017–2018 годах и будут применяться в последующие периоды с внесением в них необходимых дополнений. Если недвижимость попала в данный список, она останется там навсегда.

Если 20% здания используется под офисы или в коммерческих целях, то его считают административно-деловым центром, признаваемым объектом обложения налогом (п. 3 ст. 378.2 НК РФ).

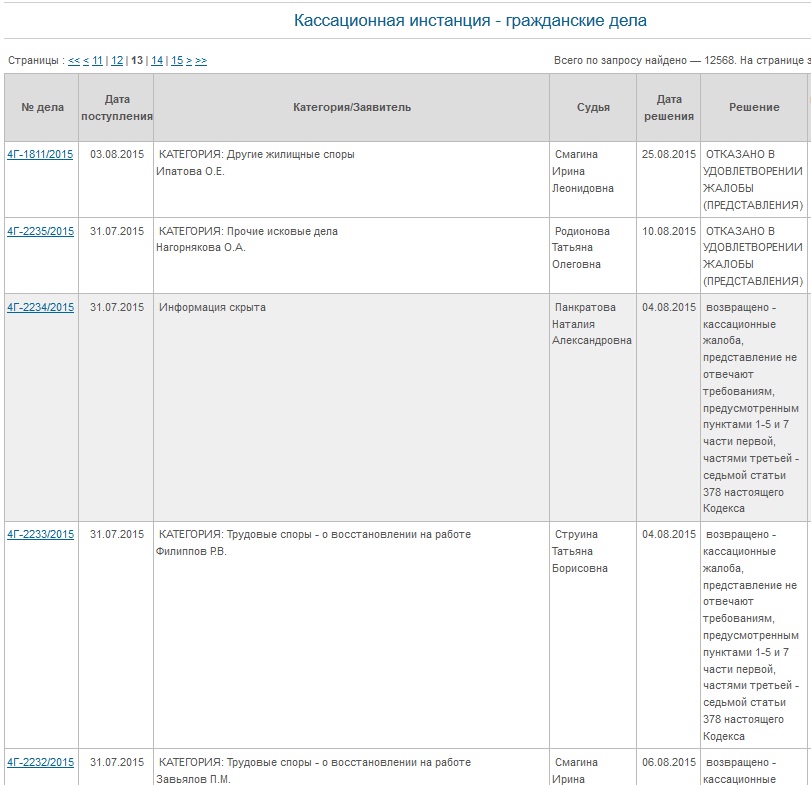

Налогоплательщикам, обязанным платить налог по зданию, попавшему в кадастровый перечень, разрешено оспорить факт внесения этого объекта в перечень в суде, если они посчитают, что помещение включено туда ошибочно (п. 15 ст. 378.2 НК РФ).

Условия уплаты налога на имущество и упрощенная система налогообложения

Итак, при соблюдении вышеперечисленных условий плательщик УСН становится плательщиком налога на имущество. Организации при этом обязаны не только оплачивать налог, но и сдавать по нему налоговую декларацию. Для ИП налог рассчитает ИФНС, направив результаты своего расчета в виде уведомления физлицу на уплату налога.

Формы расчета авансовых платежей и декларации по налогу содержит приказ ФНС от 31.03.2017 № ММВ-7-21/[email protected]

Скачать бланк декларации и авансового расчета можно здесь.

Сведения по налогу, рассчитываемому от кадастровой стоимости, вносятся в раздел 3. Если у фирмы имеется несколько облагаемых объектов, заполняется отдельная страница на каждый из них. При наличии льгот по налогу их отражают здесь же. Кроме того, в расчете заполняются титульный лист и раздел 1.

Сроки уплаты для юрлиц, необходимость уплаты ими авансовых платежей и сдачи расчетов по ним определяет закон региона. В качестве крайних сроков подачи отчетности НК РФ (ст. 386 НК РФ) устанавливает:

- для расчетов авансовых платежей – 30 число месяца, наступающего за отчетным кварталом;

- налоговой декларации – 30 марта года, следующего за отчетным.

Для ИП, уплачивающего имущественные налоги по правилам, установленным для физлиц, крайний срок указан в НК РФ. В отношении платежей за 2017 год он соответствует 03.12.2018.

Ставки имущественного налога и его расчет

Максимальное значение налоговой ставки (2%) устанавливает НК РФ (п. 1.1 ст. 380, подп. 2 п. 2 ст. 406 НК РФ). Регионы могут ее дифференцировать, привязывая к категории плательщика и виду используемого им имущества.

Фирмы на УСН должны платить авансы по налогу на имущество ежеквартально, если в региональном законе выбран этот порядок уплаты. При этом нужно и оплачивать авансовые платежи, и сдавать авансовые расчеты по налогу.

Величину авансового платежа определяют как произведение кадастровой стоимости имущества и ставки налога, разделенное на 4 (п. 4 ст. 382 НК РФ). Тем самым устанавливается сумма налога за квартал.

Если недвижимость организации является составной частью здания, то первоначально нужно уточнить, какой процент составляет занимаемая фирмой площадь по отношению ко всей облагаемой площади. Тогда полученный результат должен быть умножен на уменьшающий коэффициент пропорционально занимаемой площади.

Для объектов, находящихся в собственности неполный год (квартал), в расчете налога применяется коэффициент, учитывающий число полных месяцев владения в расчетном периоде. С 2016 года за полный принимается месяц, в котором объект возник у налогоплательщика не позже 15 числа или исчез после 15 числа (п. 5 ст. 382 НК РФ).

Ежегодно до 1 января региональные власти утверждают кадастровую стоимость недвижимости, информация о которой вносится в специальные перечни. Если активы «упрощенца» присутствуют в данном списке, то он становится плательщиком налога на имущество. При этом компании обязаны ежеквартально представлять расчеты по авансовым платежам, а по итогам года и саму декларацию. Для ИП на УСН расчет осуществляет налоговая инспекция и направляет соответствующее уведомление по месту жительства.

Можно ли списать уплаченный налог в расходы по УСН, узнайте здесь.

О расчете имущества от кадастровой стоимости плательщиком ЕНВД читайте здесь.

Узнавайте первыми о важных налоговых изменениях

Налог на имущество физических лиц

Последние изменения в налоговом законодательстве относятся к 1 января 2016 года. С этого времени все владельцы объектов недвижимости, в том числе комнат в доме, гаражей и недостроенного жилья, должны оплачивать налог по кадастровой стоимости. До этого в расчет бралась инвентаризационная стоимость объекта. Узнать кадастровую стоимость можно в отделениях Росреестра, которые имеют доступ к государственной базе кадастра.

Изменения в 2016 году в порядке эксперимента были введены только в 18 субъектах РФ, остальные так и продолжили опираться в расчетах налога на стоимость жилья по инвентаризационной ведомости. В этом случае платежи физических лиц проводятся с учетом коэффициента-дефлятора, который учитывает ежегодные изменения потребительских цен.

В статье мы рассмотрим, как начисляется налог на имущество физических лиц, поговорим о сроках оплаты и правилах расчета налоговых взносов.

За что требуется платить жилищный налог?

Налоговое законодательство РФ обязывает каждого гражданина страны оплачивать налог на недвижимость.

Что подходит под определение объекта недвижимости?

- Частный дом, который может быть использован для проживания, в том числе любые постройки на дачных и садовых участках;

- Квартиры, комнаты, доля в квартире;

- Помещения коммерческого назначения, включая торговые площади и помещения для размещения офисов, столовых, кафе и ресторанов, объекты административного назначения;

- Гаражи, машино-места и иные помещения для стоянки автомобиля, на которые установлено право собственности;

- Недостроенная жилая площадь, включая недвижимые комплексы, на которые уже оформлены права собственности;

- Прочие недвижимые объекты, которые зарегистрированы в Налоговой инспекции.

Правила расчета налога на имущество физических лиц

С 2016 года налог на имущество физических лиц необходимо оплачивать до 1 декабря, распространяется это и на 2018 год. Уведомление о налоге приходит на адрес регистрации собственника недвижимости или в личный кабинет на сайте ФНС.

Новые правила подсчета налога наиболее остро почувствуют физические лица, которые владеют старым жильем, построенным еще в период Советского Союза. Его кадастровая и инвентаризационная стоимость может отличаться в десятки раз. Наименее уязвимы к новому способу налогообложения владельцы небольших квартир в новостройках. За счет налоговых вычетов они в некоторых случаях погасят налог на имущество даже в меньшем размере, чем ранее.

В это время сумма налога будет постепенно увеличиваться. Каждый год на протяжении этих 4 лет налог будет повышаться на 20% от суммы разницы между инвентаризационной и кадастровой стоимостью. То есть на этот период введены пониженные коэффициенты на налог на имущество физических лиц.

В 2018 году коэффициент равен 0,6, в 2019 – 0,8 и т.д.

Федеральное законодательство позволяет субъектам РФ самостоятельно уменьшать налоговую ставку или повышать ее (не более чем в 3 раза). Это означает, что власти на местах вправе устанавливать свои ранги для налога на имущество физических лиц.

Для наглядности, жители Москвы будут закрывать налог на недвижимость физических лиц в размере 0.1% от стоимости жилья (для жилья стоимостью до 10 млн. рублей) и 0.15% для квартир стоимостью 10 – 20 миллионов. Максимальная налоговая ставка, которая может быть установлена – 0,3%.

Жители элитных домов и квартир с кадастровой стоимостью более 300 млн. рублей выплачивают налог в размере 2% (так называемый налог на роскошь).

Основания для присвоения налоговой льготы физического лица

- кавалеры ордена Славы или Герои Советского Союза и России;

- ветераны ВОВ или войны в Афганистане;

- инвалиды – с детства и первых двух групп;

- испытатели ядерного оружия и лица, пострадавшие от ликвидации радиоактивных аварий;

- пенсионеры, в том числе военные (уволенные в запас по выслуге 20 лет).

Льготы по налогу на имущество физических лиц предоставляются только на жилые объекты, которые не связаны с получением коммерческой выгоды. Для освобождения от налога предстоит подать заявление в местное отделение ФНС РФ. Льгота предоставляется только на один объект недвижимости из каждой группы. Простыми словами, только на один дом, на одну квартиру или гараж.

Если у физического лица несколько квартир, то он имеет право выбрать одну из них и оформить на нее льготу. За остальные квартиры предстоит выплатить налог на общих основаниях. Если льготник не выберет объект для присвоения льготы самостоятельно, ФНС назначит его на помещение наибольшей кадастровой стоимости.

Правила определения налогового вычета

В налоговом уведомлении об оплате имущественного налога в колонке с налоговой базой указывается сумма платежа по кадастровой стоимости объекта недвижимости, с которой уже сделан налоговый вычет. Что это значит?

Налоговый вычет предоставляется всем владельцам недвижимости, то есть каждый собственник оплачивает налог на квартиру за вычетом 20 квадратных метров ее стоимости (кадастровой), на дом – 50 квадратных метров и комнату – 10 квадратных метров. То есть владелец дома с площадью 85 квадратных метров платит налог только за 35 из них. Указанные вычеты могут быть увеличены местными властями. Эта мера применяется во многих регионах для поддержки социально незащищенных групп граждан.

Как рассчитывается налог на имущество физических лиц?

После введения новых правил в начале 2018 года и утверждения понижающих коэффициентов, платить налог следует по следующему алгоритму:

- берем кадастровую стоимость объекта недвижимости;

- сравниваем ее с суммой предыдущих налоговых выплат на основании инвентаризационной стоимости;

- высчитываем разность выплат между двумя способами расчета;

- полученную разность умножаем на установленный пониженный коэффициент, который в 2016 году равен 0,2, а затем каждый год будет увеличиваться на 0,2 (до 2020 года);

- к полученной цифре прибавляем сумму по инвентаризационной выплате (пункт 2).

Описанный алгоритм лучше рассмотреть на конкретном примере. Допустим, речь идет о налоге на имущество от физических лиц за квартиру площадью в 60 квадратов, стоимость которой 4 млн. рублей.

Если в расчет взять инвентаризационную стоимость на уровне 300 тыс. рублей и налоговую ставку в 0.1% (этот процент может быть изменен по решению местных властей), то величина налога будет равна:

2,6 млн. рублей * 0,1% = 2600 рублей

Инвентаризационная налоговая стоимость:

300 тыс. рублей * 0,1% = 300 рублей

В указанном примере мы взяли одинаковую налоговую ставку в размере 0,1% и для кадастровой, и для инвентаризационной стоимости. На практике ставка для двух этих сумм может отличаться.

В итоге, налог на имущество будет рассчитан по формуле:

((2600 рублей – 300 рублей) * 0,2 + 300 рублей) = 760 рублей

Именно эту сумму должен отдать собственник квартиры в первый год после введения новых правил определения налоговых сумм. Соответственно, если речь идет о 2018 годе, то понижающий коэффициент уже будет равен 0.2.

Где узнать о сумме начисленного налога на имущество?

Имущественный налог подлежит уплате каждый календарный год, при этом крайней датой по погашению имущественного налога является 1 декабря. Так, за 2015 год налог на недвижимость к текущему моменту уже должен быть уплачен. Налоговые уведомления должны были быть высланы всем налогоплательщикам еще до 20 октября. В следующем, 2019 году, изменений в этих сроках не предвидится.

Расчет суммы налога и рассылка налоговых уведомлений – обязанность ФНС. Каким способом уведомление доходит до налогоплательщика?

- по почте в заказном письме;

- лично в руки при обращении в налоговое отделение;

- через электронную почту или другим способом через интернет;

- с помощью личного кабинета налогоплательщика.

Личный кабинет налогоплательщика – это сервис, который находится на официальном сайте ФНС РФ (www.nalog.ru). 1 июля 2015 года в НК РФ было внесено изменение, в соответствии со ст. 11.2 личный кабинет был признан источником официальной и достоверной информации о налогах физлиц, а также организаций и ИП.

Как получить доступ к личному кабинету в 2018 году?

- Получить логин и пароль с помощью регистрационной карты. Карта выдается при личном обращении с заявлением в местную инспекцию ФНС. Вместо налогоплательщика сделать это может и его доверенное лицо (при наличии нотариально заверенной копии). Вместе с заявлением необходимо представить гражданский паспорт и копию свидетельства о присвоении ИНН;

- Воспользоваться квалифицированной электронной подписью или специальной электронной картой, выданной специализированным центром по лицензии Минкомсвязи. Электронный ключ хранится на любых съемных носителях информации, включая смарт-карты;

- Ввести данные учетной записи федерального портала Госуслуги. Использовать для входа в личный кабинет данные портала Государственных услуг могут лишь те налогоплательщики, которые получили их с помощью личного обращения в одно из отделений Почты России, МФЦ и прочие места присутствия операторов портала.

Сайт www.nalog.ru используется не только для проверки задолженности, с его помощью можно и оплатить налог. Через личный кабинет есть возможность распечатать налоговую квитанцию, а затем оплатить ее в любом банковском отделении. На сервисе доступна оплата долга в онлайн режиме. Подобные услуги предлагает и другой официальный сайт ФНС РФ – Заплати налоги. Описанные налоговые сервисы позволяют получить информацию об имущественном налоге еще до отправления налогоплательщику официального уведомления.

Для погашения налога на имущество от физических лиц можно использовать банкоматы многих отечественных банков – Сбербанк, Запсибкомбанк, Сургутнефтегазбанк и пр. Для оплаты следует найти раздел с налогом на имущество физических лиц, а затем ввести свой ИНН.

Если долг по имущественному налогу был передан в ведомство судебных приставов, то получить информацию о нем, а заодно и погасить его можно на сайте службы судебных приставов. Поиск по единой базе данных исполнительных производств делается при указании Ф.И.О, даты рождения и региона, в котором зарегистрирован налогоплательщик.

Скачать полный перечень лиц, которые освобождаются от оплаты имущественного налога

Налог на имущество льготы 2018 — ссылка Формат doc ; Размер 67,5 кб

Налог на имущество льготы 2018 — ссылка Формат xls ; Размер 14,5 кб (рекомендуемый файл)

Налог на Имущество 2018-2019: кто? когда? отчетность? сколько?

Содержание

С 2018 года сообщить о льготе на имущество можно в электронном виде через личный кабинет.

С 2017 года налог на имущество физлиц вырастет на 7,2%. см К1.

С 1 января 2017 года в большинстве регионов имущественный налог на квартиры, дачи и гаражи будет считаться с их кадастровой стоимости. Впервые заплатить повышенный налог жители этих регионов должны будут в 2018 году по итогам 2017 года.

Узнать информацию о ставках и льготах по имущественным налогам в Вашем регионе можно по ссылке: Ставки и льготы по имущественному налогу. На этой странице необходимо выбрать вид налога и субъект РФ, в котором Вы живёте, и нажать кнопку «Найти».

Полный список регионов, в которых был введён и вводится с 2017 года имущественный налог, основанный на расчёте кадастровой стоимости:

С помощью этого онлайн-сервиса для ИП или этого онлайн-сервиса для организаций можно вести налоговый и бухучет на УСН и ЕНВД, формировать платежки, 4-ФСС, СЗВ, Единый расчет 2017 подавать любую отчетность через интернет и пр.(от 250 р/мес.). 30 дней бесплатно, при первой оплате(если переход по этим ссылкам с этого сайта) три месяца в подарок.

С 2016 года налог на имущество физ.лица должны платить до 1 декабря(было до 1 октября).

С 2016 года налог на имущество с кадастровой стоимости считают поквартально (а не нарастающим итогом). Уменьшаться авансы компаний приобретающих технику в середине года. Теперь можно будет платить аванс только за те кварталы, когда владели имуществом.

С 2016 года списывать имущество в расходы при налоговом учете можно при его стоимости до 100 т.р.(в бухучете норма осталась прежней — 40 т.р.).

Движимое имущество первой и второй амортизационных групп с 2015 года не признается объектом налогообложения и налог на имущество с него не платят и при этом не имеет значения когда его поставили на учет. Стоимость необлагаемого имущества попадет в строки 170 и 270 раздела 2 декларации.

Налог на имущество не платят при ЕСХН, УСН, ЕНВД и Патенте. C 1 января 2015 года налог на имущество будут обязаны платить на спецрежимах УСН и ЕНВД с офисных и торговых центров, когда в расчет берут кадастровую стоимость.

Кто платит?

Организации у которых есть движимое и недвижимое имущество, учитываемое на балансе в качестве объектов основных средств.

Если у вас есть льготы то их можно(если налоговая не предоставила) запросить по заявлению.

В соответствии с пп.8 п.4 ст.374 НК РФ не признаётся объектом налогообложения налогом на имущество организаций движимое имущество, принятое с 1 января 2013 года на учет в качестве основных средств. Однако, с 2018 года региональные власти будут сами это регулировать местными законами и если льгота не будет прописана то её не будет.(п. 58 ст. 2 Закона от 30 ноября 2016 № 401-ФЗ).

Физ лица(и ИП) также уплачивают налог на Имущество но по другим ставкам и законам. Плательщик обладающий правом собственности на жилые дома, квартиры, дачи, гаражи и иные строения, помещения и сооружения.

В законах субъектов РФ и на федеральном уровне, о налоге на имущество организаций могут быть установлены льготы для отдельных категорий налогоплательщиков.

Когда платить?

Организации

С 2016 года налог на имущество с кадастровой стоимости считают поквартально (а не нарастающим итогом). Уменьшаться авансы компаний приобретающих технику в середине года. Теперь можно будет платить аванс только за те кварталы, когда владели имуществом.

Водоснабжение, газоснабжение, вентиляция и другие инженерные сети – это часть здания и за них также уплачивается налог на имущество если они не выделены в отдельный кадастровый объект(письмо Минфина от 26 мая 2016 г. № 03-05-05-01/30114).

I квартал — до 30 апреля, полугодие — до 30 июля, 9 месяцев — до 30 октября, год — до 30 Января.

Физ.лица и ИП

Платежные извещения об уплате налога вручаются плательщикам налоговыми органами ежегодно не позднее 1 августа. С 2015 года установлен единый срок уплаты для всех регионов имущественного налог — до 1 октября. С 2016 года — до 1 декабря.

С помощью этого онлайн-сервиса для ИП или этого онлайн-сервиса для организаций можно вести налоговый и бухучет на УСН и ЕНВД, формировать платежки, 4-ФСС, СЗВ, Единый расчет 2017 подавать любую отчетность через интернет и пр.(от 250 р/мес.). 30 дней бесплатно, при первой оплате(если переход по этим ссылкам с этого сайта) три месяца в подарок.

C 2015 года физ.лицо в т.ч. ИП обязаны самостоятельно сообщать об имуществе по которому не приходит уведомление из ФНС, либо которого нет в личном кабинете на сайте налог.ру. Вот образец формы «Сообщение о наличии объектов недвижимого имущества и (или) транспортных средств, признаваемых объектами налогообложения по соответствующим налогам, уплачиваемым физическими лицами» образец Excel. Кстати если сообщить о таком имуществе до конца 2016 года то не будут начислять налог за предыдущие 3 года. Подать заявление нужно только один раз до 31 декабря.

Значение коэффициента-дефлятора К1

Отчетность

Квартальный расчет

I квартал — до 30 апреля, полугодие — до 30 июля, 9 месяцев — до 30 октября, год — до 30 Января.

ФНС РФ: Приказ № ММВ-7-11/895 от 24.11.11(в ред. Приказа ФНС России от 05.11.2013 N ММВ-7-11/[email protected]). Новая форма с 2013 года.Налог на имущество.xls. (MS Excel 126 кб.).

ФНС РФ: Приказ ММВ-7-21/[email protected] от 31.03.17 Новая форма с 2017 года Налог на имущество.pdf 1211 кб. PDF Ежеквартальный расчет. КНД-1152028 Налоговый расчет по авансовому платежу по налогу на имущество организаций

ФНС РФ: Приказ ММВ-7-21/[email protected] от 31.03.17 Новая форма с 2017 года Налог на имущество.pdf (MS Excel 154 кб.) Ежеквартальный расчет. КНД-1152028 Налоговый расчет по авансовому платежу по налогу на имущество организаций.

ФНС РФ: Приказ ММВ-7-21/[email protected] от 31.03.17 Новая форма с 2017 года Налог на имущество.pdf 1226 кб. PDF КНД-1152026 Налоговая декларация по налогу на имущество организаций

В 2017 году можно применять как новую так и старую форму.

21 – первый квартал;

17 – полугодие (II квартал);

18 – девять месяцев (III квартал);

51 – I квартал при реорганизации (ликвидации) организации;

47 – полугодие (II квартал) при реорганизации (ликвидации) организации;

48 – девять месяцев (III квартал) при реорганизации (ликвидации) организации.

ФНС РФ: Приказ № ММВ-7-11/895 от 24.11.11. Старая форма с 2011 по 2012 года.Налог на имущество.xls.

С 2010 года нулевую декларацию по налогу на имущество сдавать не нужно.

Отчитаться по налогу на имущество надо даже в том случае, если все основные средства самортизированы.

С 2016 года списывать имущество в расходы при налоговом учете можно при его стоимости до 100 т.р.(в бухучете норма осталась прежней — 40 т.р.).

Налог не платится на оборудование с высоким классом А (А+, А++) энергетической эффективности(п. 1 ст. 381 Налогового кодекса).

Если организация имеет в собственности объекты офисной или торговой недвижимости, налог по которым определяется по кадастровой стоимости, то надо заполнять Раздел 3 декларации по каждому такому объекту.

Отчетность представляются в ИФНС по местонахождению указанных объектов. Если организация отчитывается по имущественному налогу по месту своего учета в качестве крупнейшего налогоплательщика, то в декларациях надо указать реквизиты ИФНС по местонахождению объектов недвижимости.

ИП применяющие УСН, ЕНВД, Патент и ЕСХН освобождены от уплаты налога на имущество физических лиц. На ОСНО — не освобождены.

С 1 июля 2014 года организациям(только организациям, не ИП) на вмененном налоге необходимо платить налог на имущество(используемое во вмененной деятельности), но только с тех объектов недвижимости, для которых базой является кадастровая стоимость.

Данная льгота действует в отношении строений, сооружений, помещений или их части, которые:

находятся в собственности индивидуального предпринимателя;

используются им для предпринимательской деятельности.

Для применения льготы ИП должен представить в налоговый орган документы:

1) заявление об освобождении от уплаты налога на имущество в произвольной форме;

2) документы, подтверждающие использование недвижимости для предпринимательской деятельности:

при сдаче в аренду собственного нежилого помещения такими документами служат договоры аренды, платежные документы о получении арендной платы и т.п. (Письмах Минфина России от 04.05.2011 N 03-05-06-01/46, от 01.02.2010 N 03-05-04-01/06, от 18.01.2010 N 03-11-11/1, ФНС России от 04.08.2010 N ШС-17-3/847);

при использовании помещения самим ИП, подтвердить использование можно договорами, документами деловой переписки с контрагентами, в которых этот объект упоминается как офис, магазин, производственный цех, адрес для поставки товаров и т.п.

к Приказу Министерства финансов

от 20.02.2008 N 27н

ЗАПОЛНЕНИЯ НАЛОГОВОГО РАСЧЕТА ПО АВАНСОВОМУ ПЛАТЕЖУ

ПО НАЛОГУ НА ИМУЩЕСТВО ОРГАНИЗАЦИЙ

I. Общие положения

1.1. Налоговый расчет по авансовому платежу по налогу на имущество организаций (далее — Расчет) заполняется лицами, признаваемыми налогоплательщиками налога на имущество организаций в соответствии с главой 30 «Налог на имущество организаций» Налогового кодекса Российской Федерации (далее — Кодекс).

Расчет состоит из :

Раздела 1 «Сумма авансового платежа по налогу, подлежащая уплате в бюджет по данным налогоплательщика» (далее — Раздел 1);

Раздела 2 «Исчисление суммы авансового платежа по налогу в отношении подлежащего налогообложению имущества российских организаций и иностранных организаций, осуществляющих деятельность в Российской Федерации через постоянные представительства» (далее — Раздел 2);

Раздела 3 «Исчисление суммы авансового платежа по налогу за отчетный период по объекту недвижимого имущества иностранной организации, не относящемуся к ее деятельности в Российской Федерации через постоянное представительство» (далее — Раздел 3);

1.2. Расчет представляется налогоплательщиком налога на имущество организаций в налоговые органы:

— по месту нахождения российской организации;

— по месту постановки постоянного представительства иностранной организации на учет в налоговом органе;

— по месту нахождения каждого обособленного подразделения российской организации, имеющего отдельный баланс;

— по месту нахождения недвижимого имущества;

— по месту постановки на учет крупнейшего налогоплательщика.

1.3. Расчет представляется российскими организациями и иностранными организациями, осуществляющими деятельность в Российской Федерации через постоянные представительства, в следующем составе:

1.4. По месту нахождения недвижимого имущества, принадлежащего на праве собственности иностранной организации, не относящегося к ее деятельности через постоянное представительство, Расчет представляется в следующем составе:

1.5. Налогоплательщики, в соответствии со статьей 83 Кодекса отнесенные к категории крупнейших, представляют Расчеты, указанные в пункте 1.2 настоящего Порядка, в налоговый орган по месту учета в качестве крупнейших налогоплательщиков. В Расчетах, заполняемых с учетом пункта 1.6 настоящего Порядка, указываются реквизиты (КПП, код налогового органа) по месту уплаты авансовых платежей в соответствии со статьями 383 — 385 Кодекса и место представления Расчетов — по месту учета крупнейшего налогоплательщика.

1.6. Расчет заполняется в отношении сумм авансовых платежей по налогу, подлежащих уплате в бюджет по соответствующему коду (кодам) по ОКАТО муниципального образования в соответствии с Общероссийским классификатором административно-территориального деления (далее — код по ОКАТО). При этом в Расчете, представляемом в налоговый орган, указываются суммы авансовых платежей по налогу, коды по ОКАТО которых соответствуют территориям муниципальных образований, подведомственным данному налоговому органу.

В случае если законодательством субъекта Российской Федерации предусмотрено зачисление налога на имущество организаций в региональный бюджет без направления по нормативам суммы налога в бюджеты муниципальных образований, Расчет может заполняться в отношении суммы авансового платежа по налогу, подлежащей уплате в бюджет субъекта Российской Федерации, по согласованию с налоговым органом по данному субъекту Российской Федерации. В этом случае при заполнении Расчета указывается код ОКАТО, соответствующий территории муниципального образования, подведомственной налоговому органу по месту представления Расчета.

1.7. При обнаружении налогоплательщиком в поданном им в налоговый орган Расчете факта неотражения или неполноты отражения сведений, а также ошибок, приводящих к занижению суммы налога, подлежащей уплате, налогоплательщик обязан внести необходимые изменения в Расчет и представить в налоговый орган уточненный Расчет в порядке, предусмотренном статьей 81 Кодекса.

При обнаружении налогоплательщиком в поданном им в налоговый орган Расчете недостоверных сведений, а также ошибок, не приводящих к занижению суммы налога, подлежащей уплате, налогоплательщик вправе внести необходимые изменения в Расчет и представить в налоговый орган уточненный Расчет в порядке, предусмотренном статьей 81 Кодекса.

Уточненный Расчет представляется в налоговый орган по форме, действовавшей в отчетный период, за который вносятся соответствующие изменения. При перерасчете суммы авансового платежа по налогу не учитываются результаты налоговых проверок, проведенных налоговым органом за тот отчетный период, по которому налогоплательщиком производится перерасчет суммы авансового платежа по налогу.

II. Общие требования к порядку заполнения Расчета

2.1. Расчет заполняется рукописным или машинописным способом, чернилами черного либо синего цвета.

Возможна распечатка Расчета на принтере.

2.2. Расчет представляется на бумажном носителе или в электронном виде. Расчет на бумажном носителе представляется в налоговый орган законным либо уполномоченным представителем налогоплательщика в соответствии со статьями 27 и 29 Кодекса. Расчет может быть направлен в виде почтового отправления с описью вложения.

При отправке Расчета по почте днем его представления считается дата отправки почтового отправления с описью вложения. При передаче Расчета по телекоммуникационным каналам связи днем его представления считается дата его отправки.

Расчет может быть представлен в электронном виде в соответствии с Порядком представления налоговой декларации в электронном виде по телекоммуникационным каналам связи, утвержденным Приказом МНС России от 2 апреля 2002 г. N БГ-3-32/169 (зарегистрирован в Минюсте России 16 мая 2002 г., регистрационный N 3437; «Российская газета», N 89, 22 мая 2002 г.; «Бюллетень нормативных актов федеральных органов исполнительной власти», N 21, 27 мая 2002 г.).

Расчеты налогоплательщиками, отнесенными к категории крупнейших , представляются в электронном виде (по телекоммуникационным каналам связи) по установленным форматам, если иной порядок представления информации, отнесенной к государственной тайне, не предусмотрен законодательством Российской Федерации.

2.3. В каждой строке по соответствующей графе Расчета указывается только один показатель.

В случае отсутствия данных для заполнения показателя Расчета в соответствующих ячейках ставится прочерк по всей длине показателя.

2.4. Не допускается исправление ошибок с помощью корректирующего или иного аналогичного средства.

2.5. Расчет имеет сквозную нумерацию страниц. В верхнем поле каждой страницы Расчета проставляется порядковый номер страницы. Нумерация страниц Расчета ведется сплошным способом, начиная с титульного листа, вне зависимости от количества конкретных разделов.

2.6. В верхней части каждой страницы Расчета указываются идентификационный номер налогоплательщика (далее — ИНН) и код причины постановки на учет (далее — КПП) организации в соответствии с пунктом 3.2 настоящего Порядка.

2.7. Все значения стоимостных показателей Расчета указываются в полных рублях. Значения показателей менее 50 копеек отбрасываются, а 50 копеек и более округляются до полного рубля.

2.8. Текстовые показатели с ячейками заполняются слева направо заглавными буквами.

Целые числовые показатели заполняются слева направо. В последних незаполненных ячейках ставится прочерк.

При заполнении показателя Расчета «код по ОКАТО» в последних незаполненных ячейках проставляются нули. Например, код по ОКАТО 12445698 заполняется следующим образом: 12445698000.

Дробные числовые показатели заполняются слева направо. В последних незаполненных ячейках целой части показателя и дробной части показателя ставится прочерк. Например: значение показателя 1234356/234, который должен заполняться по формату 10 ячеек для целой части и 8 ячеек для дробной части, должно заполняться следующим образом: 1234356—/234——.

При указании ИНН организации в зоне из двенадцати ячеек показатель заполняется слева направо, начиная с первой ячейки, в последних двух ячейках следует поставить прочерк. Например: ИНН 5024002119—.

В случае подготовки документов машинописным способом допускается отсутствие обрамлений значений показателей. При этом размер зоны расположения значения показателя не должен изменяться.

В случае распечатки Расчета на принтере печать должна выполняться шрифтом Courier New высотой 12 пунктов с разрежением в 5 пунктов, например:

│В случае рукописного заполнения │

│В случае машинописного заполнения │

│ 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 │

III. Порядок заполнения титульного листа

3.1. Титульный лист (страница 000001 заполняется налогоплательщиком, кроме раздела «Заполняется работником налогового органа».

3.2. Для российской и иностранной организаций при заполнении указываются ИНН, а также КПП, который присвоен организации тем налоговым органом, в который представляется Расчет (за исключением крупнейших налогоплательщиков, которые указывают КПП в соответствии с пунктом 1.5 настоящего Порядка), в соответствии с пунктом 1.6 настоящего Порядка:

1) для российской организации указывается:

ИНН и КПП по месту нахождения организации — согласно Свидетельству о постановке на учет в налоговом органе юридического лица, образованного в соответствии с законодательством Российской Федерации, по месту нахождения на территории Российской Федерации по форме N 12-1-7, утвержденной Приказом МНС России от 27 ноября 1998 г. N ГБ-3-12/309 «Об утверждении порядка и условий присвоения, применения, а также изменения идентификационного номера налогоплательщика и форм документов, используемых при учете в налоговом органе юридических и физических лиц» (зарегистрирован в Минюсте России 22 декабря 1998 г., регистрационный N 1664; «Бюллетень нормативных актов федеральных органов исполнительной власти», N 1, 4 января 1999 г.; «Российская газета», N 5-6, 14 января 1999 г., N 11, 21 января 1999 г.) (далее — Приказ МНС России от 27 ноября 1998 г. N ГБ-3-12/309) или согласно Свидетельству о постановке на учет юридического лица в налоговом органе по месту нахождения на территории Российской Федерации по форме N 09-1-2, утвержденной Приказом МНС России от 3 марта 2004 г. N БГ-3-09/178 «Об утверждении порядка и условий присвоения, применения, а также изменения идентификационного номера налогоплательщика и форм документов, используемых при постановке на учет, снятии с учета юридических и физических лиц» (зарегистрирован в Минюсте России 24 марта 2004 г., регистрационный N 5685; «Бюллетень нормативных актов федеральных органов исполнительной власти», N 15, 12 апреля 2004 г.; «Российская газета», N 64, 30 марта 2004 г.) (далее — Приказ МНС России от 3 марта 2004 г. N БГ-3-09/178), или согласно Свидетельству о постановке на учет российской организации в налоговом органе по месту нахождения на территории Российской Федерации по форме N 1-1-Учет, утвержденному Приказом ФНС России от 1 декабря 2006 г. N САЭ-3-09/[email protected] «Об утверждении форм документов, используемых при постановке на учет и снятии с учета российских организаций и физических лиц» (зарегистрирован в Минюсте России 27 декабря 2006 г., регистрационный N 8683; «Бюллетень нормативных актов федеральных органов исполнительной власти», N 6, 5 февраля 2007 г.; «Российская газета», N 4, 12 января 2007 г.) (далее — Приказ ФНС России от 1 декабря 2006 г. N САЭ-3-09/[email protected]);

КПП по месту нахождения обособленного подразделения — согласно Уведомлению о постановке на учет в налоговом органе юридического лица, образованного в соответствии с законодательством Российской Федерации, по месту нахождения обособленного подразделения на территории Российской Федерации по форме N 12-1-8, утвержденной Приказом МНС России от 27 ноября 1998 г. N ГБ-3-12/309, или согласно Уведомлению о постановке на учет в налоговом органе юридического лица по форме N 09-1-3, утвержденной Приказом МНС России от 3 марта 2004 г. N БГ-3-09/178, или согласно Уведомлению о постановке на учет российской организации в налоговом органе на территории Российской Федерации по форме N 1-3-Учет, утвержденной Приказом ФНС России от 1 декабря 2006 г. N САЭ-3-09/[email protected];

КПП по месту нахождения недвижимого имущества — на основании соответствующего Уведомления о постановке на учет в налоговом органе юридического лица, образованного в соответствии с законодательством Российской Федерации, по месту нахождения недвижимого имущества на территории Российской Федерации по форме N 12-1-9, утвержденной Приказом МНС России от 27 ноября 1998 г. N ГБ-3-12/309, или Уведомления о постановке на учет в налоговом органе юридического лица по форме N 09-1-3, утвержденной Приказом МНС России от 3 марта 2004 г. N БГ-3-09/178, или Уведомления о постановке на учет российской организации в налоговом органе на территории Российской Федерации N 1-3-Учет, утвержденного Приказом ФНС России от 1 декабря 2006 г. N САЭ-3-09/[email protected];

2) для иностранной организации указывается:

ИНН и КПП по месту нахождения отделения иностранной организации, осуществляющей деятельность на территории Российской Федерации, — на основании Свидетельства о постановке на учет в налоговом органе по форме N 2401ИМД, утвержденной Приказом МНС России от 7 апреля 2000 г. N АП-3-06/124 «Об утверждении Положения об особенностях учета в налоговых органах иностранных организаций» (зарегистрирован в Минюсте России 2 июня 2000 г ., регистрационный N 2258; «Бюллетень нормативных актов федеральных органов исполнительной власти», N 25, 19 июня 2000 г.) (далее — Приказ МНС России от 7 апреля 2000 г. N АП-3-06/124) или Информационного письма об учете в налоговом органе отделения иностранной организации по форме N 2201И, утвержденной Приказом МНС России от 7 апреля 2000 г. N АП-3-06/124;

ИНН и КПП по месту нахождения недвижимого имущества иностранной организации — на основании Свидетельства о постановке на учет в налоговом органе по форме N 2401ИМД или Информационного письма об особенностях учета в налоговых органах недвижимого имущества и транспортных средств по форме N 2202ИМ, утвержденных Приказом МНС России от 7 апреля 2000 г. N АП-3-06/124;

3) для организаций — крупнейших налогоплательщиков, представляющих Расчеты в налоговый орган по месту учета в качестве крупнейших налогоплательщиков:

ИНН и КПП по месту нахождения организации — согласно Свидетельству о постановке на учет российской организации в налоговом органе по месту нахождения на территории Российской Федерации по форме N 1-1-Учет, утвержденной Приказом ФНС России от 1 декабря 2006 г. N САЭ-3-09/[email protected], или согласно Свидетельству о постановке на учет юридического лица в налоговом органе по месту нахождения на территории Российской Федерации по форме N 09-1-2, утвержденной Приказом МНС России от 3 марта 2004 г. N БГ-3-09/178;

КПП по месту учета в качестве крупнейшего налогоплательщика — согласно Уведомлению о постановке на учет в налоговом органе юридического лица в качестве крупнейшего налогоплательщика по форме N 9-КНУ, утвержденной Приказом ФНС России от 26 апреля 2005 г. N САЭ-3-09/178 (зарегистрирован в Минюсте России 25 мая 2005 г. N 6638; «Бюллетень нормативных актов федеральных органов исполнительной власти», N 23, 6 июня 2005 г.);

КПП по месту нахождения обособленного подразделения, имеющего отдельный баланс, — согласно Уведомлению о постановке на учет российской организации в налоговом органе на территории Российской Федерации по форме N 1-3-Учет, утвержденной Приказом ФНС России от 1 декабря 2006 г. N САЭ-3-09/[email protected], или согласно Уведомлению о постановке на учет в налоговом органе юридического лица по форме N 09-1-3, утвержденной Приказом МНС России от 3 марта 2004 г. N БГ-3-09/178;

КПП по месту нахождения недвижимого имущества — на основании Уведомления о постановке на учет российской организации в налоговом органе на территории Российской Федерации по форме 1-3-Учет, утвержденной Приказом ФНС России от 1 декабря 2006 г. N САЭ-3-09/[email protected], или согласно Уведомлению о постановке на учет в налоговом органе юридического лица по форме N 09-1-3, утвержденной Приказом МНС России от 3 марта 2004 г. N БГ-3-09/178.

3.3. При заполнении титульного листа указывается:

1) номер корректировки.

При представлении в налоговый орган первичного Расчета по реквизиту «номер корректировки» проставляется «0-«. При представлении уточненного Расчета указывается «номер корректировки», отражающий, какой по счету уточненный Расчет представляется в налоговый орган (например, «1—«, «2—» и т.д.);

2) по строке «Отчетный период (код)» указывается код отчетного периода, за который представлен Расчет, в соответствии с Приложением N 1 к настоящему Порядку;

3) по строке «Отчетный год» указывается текущий налоговый период (год);

4) код налогового органа по строке «Представляется в налоговый орган (код)» согласно документам, поименованным в пункте 3.2 настоящего Порядка, о постановке на учет в налоговом органе;

5) код по строке «По месту нахождения (учета) (код)» согласно Приложению N 2 к настоящему Порядку, соответствующий месту представления Расчета в налоговый орган, установленному статьей 386 Кодекса;

6) по строке «налогоплательщик» указывается полное наименование российской организации, соответствующее наименованию, указанному в учредительных документах (при наличии в наименовании латинской транскрипции таковая указывается), либо полное наименование иностранной организации;

7) код вида экономической деятельности согласно Общероссийскому классификатору видов экономической деятельности ОК 029-2001(ОКВЭД);

8) номер контактного телефона налогоплательщика;

9) количество страниц, на которых составлен Расчет;

10) количество листов подтверждающих документов или их копий, включая документы или их копии, подтверждающие полномочия представителя налогоплательщика, приложенных к Расчету.

3.4. В разделе титульного листа «Достоверность и полноту сведений, указанных в настоящем Расчете, подтверждаю» указывается:

1) в случае подтверждения достоверности и полноты сведений в Расчете руководителем организации-налогоплательщика проставляется «1»; в случае подтверждения достоверности и полноты сведений представителем налогоплательщика проставляется «2»;

2) при представлении Расчета налогоплательщиком по строке «фамилия, имя, отчество» указываются построчно фамилия, имя, отчество руководителя организации полностью. Проставляется личная подпись руководителя организации, заверяемая печатью организации, и дата подписания;

3) при представлении Расчета представителем налогоплательщика — физическим лицом по строке «фамилия, имя, отчество» указываются построчно фамилия, имя, отчество представителя налогоплательщика полностью. Проставляется личная подпись представителя налогоплательщика, дата подписания, а также указывается вид документа, подтверждающего полномочия представителя налогоплательщика;

4) при представлении Расчета представителем налогоплательщика — юридическим лицом по строке «фамилия, имя, отчество» указываются построчно полностью фамилия, имя, отчество физического лица, уполномоченного в соответствии с документом, подтверждающим полномочия представителя налогоплательщика — юридического лица, удостоверять достоверность и полноту сведений, указанных в Декларации.

По строке «наименование организации — представителя налогоплательщика» указывается наименование юридического лица -п редставителя налогоплательщика. Проставляется подпись лица, сведения о котором указаны по строке «фамилия, имя, отчество», заверяемая печатью юридического лица — представителя налогоплательщика, и дата подписания;

5) по строке «наименование документа, подтверждающего полномочия представителя налогоплательщика» указывается вид документа, подтверждающего полномочия представителя налогоплательщика.

3.5. Раздел «Заполняется работником налогового органа» содержит сведения о представлении Расчета (способ представления согласно коду в соответствии с Приложением N 3 к настоящему Порядку; количество страниц Расчета; количество листов подтверждающих документов или их копий, приложенных к Расчету; дату представления; номер, под которым зарегистрирован Расчет; фамилию и инициалы имени и отчества работника налогового органа, принявшего Расчет; его подпись).

IV. Порядок заполнения Раздела 1

«Сумма авансового платежа по налогу, подлежащая уплате

в бюджет по данным налогоплательщика»

4.1. Раздел 1 Расчета заполняется в отношении суммы авансового платежа по налогу, подлежащей уплате по месту нахождения организации (месту постановки постоянного представительства иностранной организации на учет в налоговом органе), месту нахождения обособленного подразделения российской организации, имеющего отдельный баланс, месту нахождения недвижимого имущества, в соответствии с пунктом 1.6 настоящего Порядка.

4.2. В каждом блоке строк с кодами 010 — 030 указываются:

1) по строке с кодом 010 — код по ОКАТО, по которому подлежит уплате сумма авансового платежа по налогу, указанная по строке 030 данного блока;

2) по строке с кодом 020 — код бюджетной классификации (далее — КБК), по которому подлежит зачислению сумма авансового платежа по налогу, указанная по строке с кодом 030 данного блока;

3) по строке с кодом 030 — сумма авансового платежа по налогу, подлежащая уплате в бюджет по месту представления Расчета по соответствующим кодам ОКАТО и КБК.

Значение строки с кодом 030 определяется путем суммирования разностей значений строк с кодами 180 и 200 всех Разделов 2 Расчета с соответствующими кодами по ОКАТО и разностей значений строк с кодами 090 и 110 всех Разделов 3 Расчета с соответствующими кодами по ОКАТО.

4.3. Сведения, указанные в Разделе 1 Расчета, подтверждаются по строке «Достоверность и полноту сведений, указанных на данной странице, подтверждаю», подписью лица из числа лиц, указанных в пункте 3.4 настоящего Порядка, и проставляется дата подписания.

V. Порядок заполнения Раздела 2

«Исчисление суммы авансового платежа по налогу

в отношении подлежащего налогообложению имущества

российских организаций и иностранных организаций,

осуществляющих деятельность в Российской Федерации

через постоянные представительства»

5.1. Раздел 2 Расчета заполняется российскими организациями и иностранными организациями, осуществляющими деятельность в Российской Федерации через постоянные представительства.

5.2. Раздел 2 Расчета заполняется отдельно:

— в отношении имущества, подлежащего налогообложению по месту нахождения организации (осуществления деятельности иностранной организации через постоянное представительство);

— в отношении имущества каждого обособленного подразделения российской организации, имеющего отдельный баланс;

— в отношении недвижимого имущества, находящегося вне места нахождения российской организации и обособленного подразделения, имеющего отдельный баланс;

— в отношении имущества, облагаемого по разным налоговым ставкам;

— в отношении объектов недвижимого имущества, входящего в состав Единой системы газоснабжения (далее — ЕСГС) в соответствии с Федеральным законом от 31 марта 1999 г. N 69-ФЗ «О газоснабжении в Российской Федерации» (Собрание законодательства Российской Федерации, 1999, N 14, ст. 1667; 2004, N 35, ст. 3607; 2005, N 52, ст. 5595; 2006, N 6, ст. 636, N 52, ст. 5498; 2007, N 27, ст. 3213);

— в отношении каждого объекта недвижимого имущества российской организации, имеющего место фактического нахождения на территориях разных субъектов Российской Федерации либо на территории субъекта Российской Федерации и в территориальном море Российской Федерации (на континентальном шельфе Российской Федерации или в исключительной экономической зоне Российской Федерации);

— в отношении льготируемого по конкретной налоговой льготе (за исключением налоговых льгот в виде уменьшения суммы налога, подлежащей уплате в бюджет, и налоговой льготы, установленной в виде понижения налоговой ставки) имущества.

5.3. При заполнении Раздела 2 Расчета:

1) указывается код вида имущества, в отношении которого заполняется Раздел 2 Расчета.

При заполнении Раздела 2 Расчета в отношении объектов недвижимого имущества ЕСГС по строке «код вида имущества» делается отметка 1.

При заполнении Раздела 2 Расчета в отношении объекта недвижимого имущества российской организации, имеющего место фактического нахождения на территориях разных субъектов Российской Федерации либо на территории субъекта Российской Федерации и в территориальном море Российской Федерации (на континентальном шельфе Российской Федерации или в исключительной экономической зоне Российской Федерации), по строке «код вида имущества» делается отметка 2.

При заполнении Раздела 2 Расчета во всех остальных случаях по строке «код вида имущества» делается отметка 3;

2) по строке с кодом 010 указывается код по ОКАТО, по которому подлежит уплате сумма авансового платежа;

3) значения строк с кодами 020 — 110 заполняются следующим образом:

— при представлении Расчета за первый квартал заполняются строки с кодами 020 — 050;

— при представлении Расчета за полугодие заполняются строки с кодами 020 — 080;

— при представлении Расчета за 9 месяцев заполняются строки с кодами 020 — 110.

При этом в соответствующих строках по графам 3 — 4 отражаются сведения об остаточной стоимости основных средств за отчетный период по состоянию на соответствующую дату:

— по графе 3 указывается остаточная стоимость основных средств за отчетный период для целей налогообложения, в том числе:

— по графе 4 указывается остаточная стоимость льготируемого имущества;

4) по строке с кодом 120 указывается средняя стоимость имущества за отчетный период, исчисленная следующим образом:

— при представлении Расчета за первый квартал как частное от деления на 4 суммы значений по графе 3 строк с кодами 020 — 050;

— при представлении Расчета за полугодие как частное от деления на 7 суммы значений по графе 3 строк с кодами 020 — 080;

— при представлении Расчета по авансовому платежу за 9 месяцев как частное от деления на 10 суммы значений по графе 3 строк с кодами 020 — 110;

5) по строке с кодом 130 указывается код налоговой льготы в соответствии с кодами налоговых льгот, приведенными в Приложении N 4 к настоящему Порядку.

По льготам, установленным законом субъекта Российской Федерации в виде снижения ставки налога и в виде уменьшения суммы налога, подлежащей уплате в бюджет, строка с кодом 130 не заполняется;

6) по строке с кодом 140 указывается средняя стоимость не облагаемого налогом имущества за отчетный период, исчисленная следующим образом:

— при представлении Расчета за первый квартал как частное от деления на 4 суммы значений по графе 4 строк с кодами 020 — 050;

— при представлении Расчета за полугодие как частное от деления на 7 суммы значений по графе 4 строк с кодами 020 — 080;

— при представлении Расчета за 9 месяцев как частное от деления на 10 суммы значений по графе 4 строк с кодами 020 — 110;

7) строка с кодом 150 заполняется только в Разделах 2 Расчета с отметками 1 или 2 по строке «код вида имущества».

По строке с кодом 150 указывается доля балансовой стоимости объекта недвижимого имущества на территории соответствующего субъекта Российской Федерации (доля балансовой стоимости объекта недвижимого имущества ЕСГС на территории соответствующего субъекта Российской Федерации) (в виде правильной простой дроби);

8) по строке с кодом 160 отражается код налоговой льготы 2012000, установленной законом субъекта Российской Федерации в виде понижения налоговой ставки для данной категории налогоплательщиков по данному имуществу.

В случае если для данной категории налогоплательщиков по данному имуществу не установлена льгота по налогу в виде понижения ставки, по строке с кодом 160 ставится прочерк;

9) по строке с кодом 170 отражается налоговая ставка, установленная законом субъекта Российской Федерации для данной категории налогоплательщиков по соответствующему имуществу (видам имущества).

В случае установления законом субъекта Российской Федерации льготы для данной категории налогоплательщиков по данному имуществу в виде понижения ставки налога, по строке с кодом 170 отражается налоговая ставка с учетом предоставляемой льготы (пониженная ставка налога);

10) по строке с кодом 180 отражается сумма авансового платежа за отчетный период, исчисленная как:

— одна четвертая произведения разности значений строк с кодами 120 и 140 и значения строки с кодом 170, деленного на 100, — при заполнении Раздела 2 Расчета с отметкой 3 по строке «код вида имущества»;

— одна четвертая произведения разности значений строк с кодами 120 и 140 и значения строки с кодом 150 и на значение строки с кодом 170, деленного на 100, — при заполнении Раздела 2 Расчета с отметками 1 или 2 по строке «код вида имущества»;

11) строки с кодами 190 и 200 заполняются только в случае установления законом субъекта Российской Федерации для отдельной категории налогоплательщиков налоговой льготы в виде уменьшения суммы налога, подлежащей уплате в бюджет.

По строке с кодом 190 указывается код налоговой льготы 2012000, установленной законом субъекта Российской Федерации для соответствующей категории налогоплательщиков, в виде уменьшения суммы налога, подлежащей уплате в бюджет.

В строке с кодом 200 указывается сумма налоговой льготы, уменьшающей сумму авансового платежа, подлежащую уплате в бюджет.

Например, если законом субъекта Российской Федерации установлена льгота для данной категории налогоплательщиков в виде уплаты в бюджет 80% суммы исчисленного налога, то значение по строке с кодом 200 должно быть подсчитано следующим образом: 1/4 значения строки с кодом 180 x (100% — 80%) : 100%.

VI. Порядок заполнения Раздела 3

«Исчисление суммы авансового платежа по налогу

за отчетный период по объекту недвижимого имущества

иностранной организации, не относящемуся

к ее деятельности в Российской Федерации

через постоянное представительство»

6.1. Раздел 3 Расчета заполняется иностранными организациями в отношении объектов недвижимого имущества иностранных организаций, не осуществляющих деятельность в Российской Федерации через постоянные представительства, а также в отношении объектов недвижимого имущества иностранных организаций, не относящихся к деятельности иностранных организаций в Российской Федерации через постоянные представительства.

6.2. При заполнении Раздела 3 Расчета:

1) по строке с кодом 010 указывается код по ОКАТО, по которому подлежит уплате сумма авансового платежа по налогу;

2) по строке с кодом 020 указывается инвентаризационная стоимость объекта недвижимого имущества по состоянию на 1 января года, являющегося налоговым периодом, в том числе:

— по строке с кодом 030 указывается не облагаемая налогом инвентаризационная стоимость объекта недвижимого имущества по состоянию на 1 января года, являющегося налоговым периодом;

3) по строке с кодом 040 указывается код налоговой льготы в соответствии с Приложением N 4 к настоящему Порядку;

4) по строке с кодом 050 указывается доля инвентаризационной стоимости объекта недвижимого имущества на территории субъекта Российской Федерации (в виде правильной простой дроби) в случае заполнения Раздела 3 Расчета по объекту недвижимого имущества, имеющему фактическое место нахождения на территориях разных субъектов Российской Федерации либо на территории субъекта Российской Федерации и в территориальном море Российской Федерации (на континентальном шельфе Российской Федерации или в исключительной экономической зоне Российской Федерации);

5) по строке с кодом 060, заполняемой только в случае установления законом субъекта Российской Федерации для данной категории налогоплательщиков по данному имуществу льготы в виде понижения ставки, отражается код налоговой льготы 2012000;

В случае если для данной категории налогоплательщиков по данному имуществу не установлена льгота по налогу в виде понижения ставки, по строке с кодом 060 ставится прочерк;

6) по строке с кодом 070 отражается налоговая ставка, установленная законом субъекта Российской Федерации для данной категории налогоплательщиков;

В случае установления законом субъекта Российской Федерации льготы для данной категории налогоплательщиков по данному имуществу в виде понижения ставки налога по строке с кодом 070 отражается налоговая ставка с учетом предоставляемой льготы;

7) строка с кодом 080 заполняется только в случае возникновения (прекращения) у налогоплательщика в течение отчетного периода права собственности на объект недвижимого имущества, в отношении которого заполняется данный Раздел 3 Расчета.

По строке с кодом 080 отражается коэффициент К, определяемый как отношение числа полных месяцев, в течение которых данный объект недвижимого имущества находился в собственности налогоплательщика в отчетном периоде, к числу месяцев в отчетном периоде.

Значение по строке с кодом 080 приводится в виде правильной простой дроби;

8) по строке с кодом 090 отражается сумма авансового платежа по налогу за отчетный период, определяемая следующим образом:

— как одна четвертая произведения разности значений строк с кодами 020 и 030 и значений строк с кодами 050, 070 и 080, деленного на 100, — в случае возникновения (прекращения) у налогоплательщика в течение отчетного периода права собственности на объект недвижимого имущества, в отношении которого заполняется Раздел 3 Расчета;

— как одна четвертая произведения разности значений строк с кодами 020 и 030 и значений строк с кодами 050 и 070, деленного на 100, — во всех остальных случаях;

9) строки с кодами 100 и 110 заполняются только в случае установления законом субъекта Российской Федерации для отдельной категории налогоплательщиков налоговой льготы в виде уменьшения суммы налога, подлежащей уплате в бюджет.

По строке с кодом 100 указывается код налоговой льготы 2012000, установленной законом субъекта Российской Федерации для соответствующей категории налогоплательщиков, в виде уменьшения суммы налога, подлежащей уплате в бюджет.

В строке с кодом 110 указывается сумма налоговой льготы, уменьшающей сумму авансового платежа, подлежащую уплате в бюджет.

расчета по авансовому

платежу по налогу

на имущество организаций

КОДЫ ОТЧЕТНЫХ ПЕРИОДОВ

I квартал — при реорганизации (ликвидации) организации

Полугодие — при реорганизации (ликвидации) организации

9 месяцев — при реорганизации (ликвидации) организации

расчета по авансовому

платежу по налогу

на имущество организаций

ПРЕДСТАВЛЕНИЯ НАЛОГОВОЙ ДЕКЛАРАЦИИ ПО МЕСТУ

По месту учета крупнейшего налогоплательщика

По месту нахождения российской организации

По месту нахождения обособленного подразделения российской

организации, имеющего отдельный баланс

По месту постановки на учет в налоговом органе иностранной

организации

По месту нахождения объекта недвижимого имущества (в отношении

которого установлен отдельный порядок исчисления и уплаты

налога)

расчета по авансовому

платежу по налогу

на имущество организаций

КОДЫ СПОСОБОВ ПРЕДСТАВЛЕНИЯ ДОКУМЕНТОВ

На бумажном носителе (по почте)

На бумажном носителе (лично)

На бумажном носителе с дублированием на съемном носителе (лично)

По телекоммуникационным каналам связи с ЭЦП

На съемном носителе с ЭЦП (лично)

На съемном носителе с ЭЦП (по почте)

На бумажном носителе с дублированием на съемном носителе (по

почте)

На бумажном носителе с использованием штрих-кода (лично)

На бумажном носителе с использованием штрих-кода (по почте)

расчета по авансовому

платежу по налогу

на имущество организаций

КОДЫ НАЛОГОВЫХ ЛЬГОТ

Коды

налоговых

льгот

организации и учреждения уголовно-

исполнительной системы — в отношении имущества,

используемого для осуществления возложенных на

них функций

п. 1 ст. 381

Кодекса

религиозные организации — в отношении

имущества, используемого ими для осуществления

религиозной деятельности

п. 2 ст. 381

Кодекса

общероссийские общественные организации

инвалидов (в том числе созданные как союзы

общественных организаций инвалидов), среди

членов которых инвалиды и их законные

представители составляют не менее 80 процентов,

— в отношении имущества, используемого ими для

осуществления их уставной деятельности

п. 3 ст. 381

Кодекса

организации, уставный капитал которых полностью

состоит из вкладов общероссийских общественных

организаций инвалидов (в том числе созданные

как союзы общественных организаций инвалидов)

(среди членов которых инвалиды и их законные

представители составляют не менее 80

процентов), если среднесписочная численность

инвалидов среди их работников составляет не

менее 50 процентов, а их доля в фонде оплаты

труда — не менее 25 процентов, — в отношении

имущества, используемого ими для производства и

(или) реализации товаров (за исключением

подакцизных товаров, минерального сырья и иных

полезных ископаемых, а также иных товаров по

перечню, утверждаемому Правительством

Российской Федерации по согласованию с

общероссийскими общественными организациями

инвалидов), работ и услуг (за исключением

брокерских и иных посреднических услуг)

п. 3 ст. 381

Кодекса

учреждения, единственными собственниками

имущества которых являются общероссийские

общественные организации инвалидов (в том числе

созданные как союзы общественных организаций

инвалидов) (среди членов которых инвалиды и их

законные представители составляют не менее 80

процентов), — в отношении имущества,

используемого ими для достижения

образовательных, культурных, лечебно-

оздоровительных, физкультурно-спортивных,

научных, информационных и иных целей социальной

защиты и реабилитации инвалидов, а также для

оказания правовой и иной помощи инвалидам,

детям-инвалидам и их родителям

п. 3 ст. 381

Кодекса

организации, основным видом деятельности

которых является производство фармацевтической

продукции, — в отношении имущества,

используемого ими для производства ветеринарных

иммунобиологических препаратов, предназначенных

для борьбы с эпидемиями и эпизоотиями

п. 4 ст. 381

Кодекса

организации — в отношении объектов,

признаваемых памятниками истории и культуры

федерального значения в установленном

законодательством Российской Федерации порядке

п. 5 ст. 381

Кодекса

организации — в отношении ядерных установок,

используемых для научных целей, пунктов

хранения ядерных материалов и радиоактивных

веществ, а также хранилищ радиоактивных отходов

п. 9 ст. 381

Кодекса

организации — в отношении ледоколов, судов с

ядерными энергетическими установками и судов

атомно-технологического обслуживания

п. 10 ст. 381

Кодекса

организации — в отношении железнодорожных путей

общего пользования, а также сооружений,

являющихся неотъемлемой технологической частью

указанных объектов

п. 11 ст. 381

Кодекса

организации — в отношении федеральных

автомобильных дорог общего пользования, а также

сооружений, являющихся неотъемлемой

технологической частью указанных объектов

п. 11 ст. 381

Кодекса

организации — в отношении магистральных

трубопроводов, а также сооружений, являющихся

неотъемлемой технологической частью указанных

объектов

п. 11 ст. 381

Кодекса

организации — в отношении линий энергопередачи,

а также сооружений, являющихся неотъемлемой

технологической частью указанных объектов

п. 11 ст. 381

Кодекса

организации — в отношении космических объектов

п. 12 ст. 381

Кодекса

имущество специализированных протезно-

ортопедических предприятий

п. 13 ст. 381

Кодекса

имущество коллегий адвокатов, адвокатских бюро

и юридических консультаций

п. 14 ст. 381

Кодекса

имущество государственных научных центров

п. 15 ст. 381

Кодекса

организации — в отношении имущества,

учитываемого на балансе организации — резидента

особой экономической зоны, созданного или

приобретенного в целях ведения деятельности на

территории особой экономической зоны,

используемого на территории особой

экономической зоны в рамках соглашения о

создании особой экономической зоны и

расположенного на территории данной особой

экономической зоны, в течение пяти лет с

момента постановки на учет указанного имущества

п. 17 ст. 381

Кодекса

организации — в отношении судов,

зарегистрированных в Российском международном

реестре судов

п. 18 ст. 381

Кодекса

Дополнительные льготы по налогу на имущество

организаций, устанавливаемые законами субъектов

Российской Федерации

п. 2 ст. 372

Кодекса

Льготы (освобождение) по налогу на имущество

организаций, предусмотренные международными

договорами Российской Федерации

Статья 7

Кодекса

Инвесторы по соглашениям о разделе продукции

в отношении имущества, используемого

исключительно для осуществления деятельности,

предусмотренной соглашениями о разделе

продукции

п. 7

ст. 346.35

Кодекса

Годовой отчет

Годовой отчет не позднее 30 марта.

ФНС РФ: Приказ № ММВ-7-11/895 от 24.11.11. Новая форма с 2012 года.Налог на имущество для ООО.xls. С 2010 года нулевую декларацию по налогу на имущество сдавать не нужно.

Коды ОКАТО для каждого региона свои, впишите свой ОКАТО. КБК НДС у всех одинаковый.

к Приказу Министерства финансов

от 20.02.2008 N 27н

ЗАПОЛНЕНИЯ НАЛОГОВОЙ ДЕКЛАРАЦИИ ПО НАЛОГУ

НА ИМУЩЕСТВО ОРГАНИЗАЦИЙ

I. Общие требования

1.1. Налоговая декларация по налогу на имущество организаций (далее — Декларация) заполняется лицами, признаваемыми налогоплательщиками налога на имущество организаций в соответствии с главой 30 «Налог на имущество организаций» Налогового кодекса Российской Федерации (далее — Кодекс).

Декларация по налогу на имущество организаций состоит из :

Раздела 1 «Сумма налога, подлежащая уплате в бюджет по данным налогоплательщика» (далее — Раздел 1);

Раздела 2 «Определение налоговой базы и исчисление суммы налога в отношении подлежащего налогообложению имущества российских организаций и иностранных организаций, осуществляющих деятельность в Российской Федерации через постоянные представительства» (далее — Раздел 2);

Раздела 3 «Определение налоговой базы и исчисление суммы налога за налоговый период по объекту недвижимого имущества иностранной организации, не относящемуся к ее деятельности в Российской Федерации через постоянное представительство» (далее — Раздел 3);

1.2. Декларация представляется налогоплательщиком налога на имущество организаций в налоговые органы:

— по месту нахождения российской организации;

— по месту постановки постоянного представительства иностранной организации на учет в налоговом органе;

— по месту нахождения каждого обособленного подразделения российской организации, имеющего отдельный баланс;

— по месту нахождения недвижимого имущества;

— по месту постановки на учет крупнейшего налогоплательщика.

1.3. Декларация представляется российскими организациями и иностранными организациями, осуществляющими деятельность в Российской Федерации через постоянные представительства, в следующем составе:

1.4. По месту нахождения недвижимого имущества, принадлежащего на праве собственности иностранной организации, не относящегося к ее деятельности через постоянное представительство, Декларация представляется в следующем составе:

1.5. Налогоплательщики, в соответствии со статьей 83 Кодекса отнесенные к категории крупнейших, представляют Декларации, указанные в пункте 1.2 настоящего Порядка, в налоговый орган по месту учета в качестве крупнейших налогоплательщиков. В Декларациях, заполняемых с учетом положений пункта 1.6 настоящего Порядка, указываются реквизиты (КПП, код налогового органа) по месту уплаты суммы налога в соответствии со статьями 383 — 385 Кодекса и место представления Деклараций — по месту учета крупнейшего налогоплательщика.

1.6. Декларация заполняется в отношении сумм налога, подлежащих уплате в бюджет по соответствующему коду (кодам) по ОКАТО муниципального образования в соответствии с Общероссийским классификатором административно-территориального деления (далее — код по ОКАТО). При этом в Декларации, представляемой в налоговый орган, указываются суммы налога, коды по ОКАТО которых соответствуют территориям муниципальных образований, подведомственным данному налоговому органу.

В случае если законодательством субъекта Российской Федерации предусмотрено зачисление налога на имущество организаций в региональный бюджет без направления по нормативам суммы налога в бюджеты муниципальных образований, Декларация может заполняться в отношении суммы налога, подлежащей уплате в бюджет субъекта Российской Федерации, по согласованию с налоговым органом по данному субъекту Российской Федерации. В этом случае при заполнении Декларации указывается код ОКАТО, соответствующий территории муниципального образования, подведомственной налоговому органу по месту представления Декларации.

1.7. При обнаружении налогоплательщиком в поданной им в налоговый орган Декларации факта неотражения или неполноты отражения сведений, а также ошибок, приводящих к занижению суммы налога, подлежащей уплате, налогоплательщик обязан внести необходимые изменения в Декларацию и представить в налоговый орган уточненную Декларацию в порядке, предусмотренном статьей 81 Кодекса.

При обнаружении налогоплательщиком в поданной им в налоговый орган Декларации недостоверных сведений, а также ошибок, не приводящих к занижению суммы налога, подлежащей уплате, налогоплательщик вправе внести необходимые изменения в Декларацию и представить в налоговый орган уточненную Декларацию в порядке, предусмотренном статьей 81 Кодекса.

Уточненная Декларация представляется в налоговый орган по форме, действовавшей в налоговый период, за который вносятся соответствующие изменения. При перерасчете налоговой базы и суммы налога не учитываются результаты налоговых проверок, проведенных налоговым органом за тот налоговый период, по которому производится перерасчет налоговой базы и суммы налога.

При обнаружении ошибок (искажений) в исчислении налоговой базы, относящихся к прошлым налоговым (отчетным) периодам, в текущем налоговом (отчетном) периоде перерасчет налоговой базы и суммы налога производится за период, в котором были совершены указанные ошибки (искажения). В случае невозможности определения периода совершения ошибок (искажений) перерасчет налоговой базы и суммы налога производится за налоговый (отчетный) период, в котором выявлены ошибки (искажения).

II. Общие требования к порядку заполнения Декларации

2.1. Декларация заполняется рукописным или машинописным способом, чернилами черного либо синего цвета.

Возможна распечатка Декларации на принтере.

2.2. Декларация представляется на бумажном носителе или в электронном виде.

Декларация на бумажном носителе представляется в налоговый орган законным либо уполномоченным представителем налогоплательщика в соответствии со статьями 27 и 29 Кодекса. Декларация может быть направлена в виде почтового отправления с описью вложения.

При отправке Декларации по почте днем ее представления считается дата отправки почтового отправления с описью вложения. При передаче Декларации по телекоммуникационным каналам связи днем ее представления считается дата ее отправки.

Декларация может быть представлена в электронном виде в соответствии с Порядком представления налоговой декларации в электронном виде по телекоммуникационным каналам связи, утвержденным Приказом МНС России от 2 апреля 2002 г. N БГ-3-32/169 (зарегистрирован в Минюсте России 16 мая 2002 г., регистрационный N 3437; «Российская газета», N 89, 22 мая 2002 г.; «Бюллетень нормативных актов федеральных органов исполнительной власти», N 21, 27 мая 2002 г.).

Декларации налогоплательщиками, отнесенными к категории крупнейших , представляются в электронном виде (по телекоммуникационным каналам связи) по установленным форматам, если иной порядок представления информации, отнесенной к государственной тайне, не предусмотрен законодательством Российской Федерации.

2.3. В каждой строке по соответствующей графе Декларации указывается только один показатель.

В случае отсутствия данных для заполнения показателя Декларации в соответствующих ячейках по всей длине показателя ставится прочерк.

2.4. Не допускается исправление ошибок с помощью корректирующего или иного аналогичного средства.

2.5. Декларация имеет сквозную нумерацию страниц. В верхнем поле каждой страницы Декларации проставляется порядковый номер страницы. Нумерация страниц Декларации ведется сплошным способом, начиная с титульного листа, вне зависимости от количества листов конкретных разделов Декларации.

2.6. В верхней части каждой страницы Декларации указываются идентификационный номер налогоплательщика (далее — ИНН) и код причины постановки на учет (далее — КПП) организации в соответствии с пунктом 3.2 настоящего Порядка.

2.7. Все значения стоимостных показателей Декларации указываются в полных рублях. Значения показателей менее 50 копеек отбрасываются, а 50 копеек и более округляются до полного рубля.

2.8. Текстовые показатели с ячейками заполняются слева направо заглавными буквами.

Целые числовые показатели заполняются слева направо. В последних незаполненных ячейках ставится прочерк.

При заполнении показателя Декларации «код по ОКАТО» в последних незаполненных ячейках проставляются нули. Например, код по ОКАТО 12445698 заполняется следующим образом: 12445698000.

Дробные числовые показатели заполняются слева направо. В последних незаполненных ячейках целой части показателя и дробной части показателя ставится прочерк. Например: значение показателя 1234356/234, который должен заполняться по формату 10 ячеек для целой части показателя и 8 ячеек для дробной части показателя, должно выглядеть следующим образом: 1234356—/234——.

При указании ИНН организации в зоне из двенадцати ячеек показатель заполняется слева направо, начиная с первой ячейки, в последних двух ячейках следует поставить прочерк. Например: ИНН 5024002119—.

В случае подготовки документов машинописным способом допускается отсутствие обрамлений значений показателей. При этом размер зоны расположения значения показателя не должен изменяться.

В случае распечатки Декларации на принтере печать должна выполняться шрифтом Courier New высотой 12 пунктов с разрежением в 5 пунктов, например:

│В случае рукописного заполнения │

│В случае машинописного заполнения │

│1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 │

III. Порядок заполнения титульного листа

3.1. Титульный лист (страница 000001) заполняется налогоплательщиком, кроме раздела «Заполняется работником налогового органа».

3.2. Для российской и иностранной организаций при заполнении указываются ИНН, а также КПП, который присвоен организации тем налоговым органом, в который представляется Декларация (за исключением крупнейших налогоплательщиков, которые указывают КПП в соответствии с пунктом 1.5 настоящего Порядка), в соответствии с пунктом 1.6 настоящего Порядка.

1) для российской организации указывается: